| Produs | Opțiune | Cantitate |

|---|

Scam-urile și campaniile de inginerie socială pe tema COVID-19 targetează acum și companiile și mizează pe schimbările rapide din peisajul social

2026-05-02

Scam-urile și campaniile de inginerie socială pe tema COVID-19 targetează acum și companiile și mizează pe schimbările rapide din peisajul social

Pandemia COVID-19, la fel ca Brexitul, este dovada faptului că escrocii pot foarte ușor să își adapteze arsenalul de instrumente pentru a profita de orice schimbare semnificativă în peisajul social, strict pentru beneficiul lor. Riscurile asociate fraudelor efectuate de aceștia sunt amplificate în continuare de numărul mare de angajați la nivel global care își desfășoară acum activitatea de acasă.

Diferența între birou și lucrul de acasă

Când ne gândim la momente ce au dus de-a lungul vremii la perturbări ale continuității afacerilor ne vin în minte evenimente precum Brexit, uragane, adoptarea GDPR, embargouri sau războaie comerciale. Însă, aceste crize nu au fost martore la migrarea a zeci de milioane de angajați către un sistem de lucru de acasă, așa cum se întâmplă în cazul pandemiei COVID-19.

Reuters a declarat pe 19 martie că „aplicația de chat și conferințe Microsoft Teams a obținut peste 12 milioane de utilizatori zilnici într-o singură săptămână, o creștere de 37,5%, în perioada în care tot mai mulți oameni începeau să lucreze de acasă”. Reuters a raportat că numărul total de "utilizatori ai platformei a crescut de la 32 milioane la 44 milioane doar în perioada 11 martie - 18 martie."

Această migrare în masă către munca de la domiciliu și numărul tot mai mare de amenințări la adresa securității cibernetice ridică multe provocări pentru toate companiile, indiferent de dimensiune. Securizarea accesului printr-o rețea VPN și utilizarea unor soluții de autentificare multi-factor și de criptare pot asigura în acest context o securitate solidă pentru sistemele de lucru și datele critice de business.

Cu toate acestea, nu trebuie să ignorăm riscurile reale pentru echipamentele business, care se aflăm acum din afara rețelelor corporative și care pot fi targetate de programe malware prin canale online. Pentru a le combate, vă recomandăm să activați un nivel suplimentar de protecție, solid, precum - ESET Dynamic Threat Defense (EDTD) - care include toate tehnologiile ESET de ultimă generație, la întregul lor potențial, prin multiple nivele de protecție, inclusiv sandboxing în cloud și machine learning; toate aceste module putând fi gestionate foarte ușor dintr-o interfață web de către administratorul IT. Dar să revenim la riscuri.

Scam-urile și campaniile de inginerie socială pot facilita spionajul la nivel corporate și atacurile direcționate.

Linia dintre scam și inginerie socială devine din ce în ce mai fină, mai ales atunci când miza este mare. Înșelătoriile derulate la nivel business sunt la fel de vechi precum timpul, achiziția de bunuri falsificate sau cu o calitate sub standardele pretinse fiind cel mai la îndemână exemplu. Înselătoriile din mediile digitale au deseori un impact chiar și mai mare decât cele tradiționale. Scammerii online profită deseori de bunăvoința utilizatorilor și îi iau drept țintă deseori, plecând de la rolul lor de consumatori. În contextul actual, în care companiile împărtășesc și mai multe informații în rapoartele lor de CSR (Responsabilitate Socială Corporativă) și, în plus, în condițiile în care milioane de angajați lucrează acum de acasă, factori care conduc la riscuri sporite sunt la cel mai înalt nivel.

În cazul COVID-19 - chiar înainte să fie declarată pandemie - vedem din nou aceleași apeluri pentru „ajutor” și oportunități de afaceri în care astfel de fraude prosperă. Ca și în cazurile anterioare ale licitațiilor, ofertelor și contractelor semnate rapid în astfel de perioade numărul înșelătoriilor înregistrează creșteri spectaculoase. Reprezentanții de afaceri, inginerii de vânzări și personalul din back office au acum mai multe motive să deschidă e-mailuri cu titlul „RE: Răspuns la solicitate” sau să dea click pe PDF-uri nesolicitate - una dintre sursele principale de infectare cu ransomware, care activează de regulă capacitățile EDTD.

De asemenea, personalul companiilor ar putea să împărtășească informații, cum ar fi e-mailul sau numărul de telefon al membrilor importanți din echipa, cum ar fi CFO-ul. Tentativele avansate de scam și spearphishing care vizează în mod special pozițiile mai importante din companii, cunoscute și sub numele de Business Email Compromise (BEC), au condus la pierderi în valoare de cel puțin 1,7 miliarde $ în 2019. Multe dintre acțiunile neintenționate ale angajaților vin la pachet cu riscul infecțiilor ransomware, cu pierderi financiare sau, poate chiar mai grav, cu amenințări persistente care găsesc, prin ei, poarta de intrare în rețeaua dvs.

Phishing

Tentativele de phishing, una dintre amenințările de top pentru companii, devin tot mai agresive pe măsură ce concurența crește. Atunci când comunicarea își mută focusul pe subiecte sau proiecte de afaceri de mare interes, încep să apară și mult așteptatele scurgeri de informații. Ceea ce începe uneori ca o oportunitate reală de business poate să capteze curând atenția concurenților și infractorilor deopotrivă. Până în acest moment, chiar și un infractor cibernetic cu competențe medii ar fi putut să adune suficiente date pentru a organiza o campanie de spearphishing sau de spionaj împotriva organizației dvs. Cât privește personalul cu funcții înalte la care ne refeream mai devreme, fie că au fost vizați de scurgeri de informații, spearphishing sau poate chiar de ambele - din 12 martie, ei și alte categorii cheie din personal ar putea fi mai expuse decât înainte.

E-mailuri și documente

Înainte de COVID-19, peisajul amenințărilor determina deja multe companii și organizații să-și consolideze securitatea. Acum, procesul de implementare a unor pași concreți pentru a crește nivelul de securitate este în plină desfășurare. Un bun punct de start pentru orice companie este să înceapă să comunice intern cum trebuiesc protejarea comunicațiilor prin e-mail și să solicite tuturor angajaților o analiză mai profundă a documentelor și a altor fișiere atașate prin e-mail, înainte de a interacționa cu ele.

E-mailul rămâne cel mai folosit mijloc pentru răspândirea amenințărilor, inclusiv ransomware, și este de asemenea valorificat în toate atacurile direcționate. Astfel, securizarea e-mailului este esențială. În multe cazuri, un downloader inițial este livrat printr-un e-mail sau document malițios, care duce într-un final la infectări cu ransomware sau chiar mai rău decât atât, rămâne infiltrat în rețea pentru alte acțiuni de sustragere sau compromitere.

Acesta este locul în care intră în scenă ESET Dynamic Threat Defense. EDTD oferă o solidă protecție suplimentară atunci când este utilizat împreună cu tandem cu soluțiile business ESET Mail Security, ESET File Security și produsele noastre de protecție endpoint. Acesta utilizează o tehnologie de tip sandbox bazată pe cloud și mai multe modele de machine learning pentru a detecta și bloca amenințările de tip 0-days.

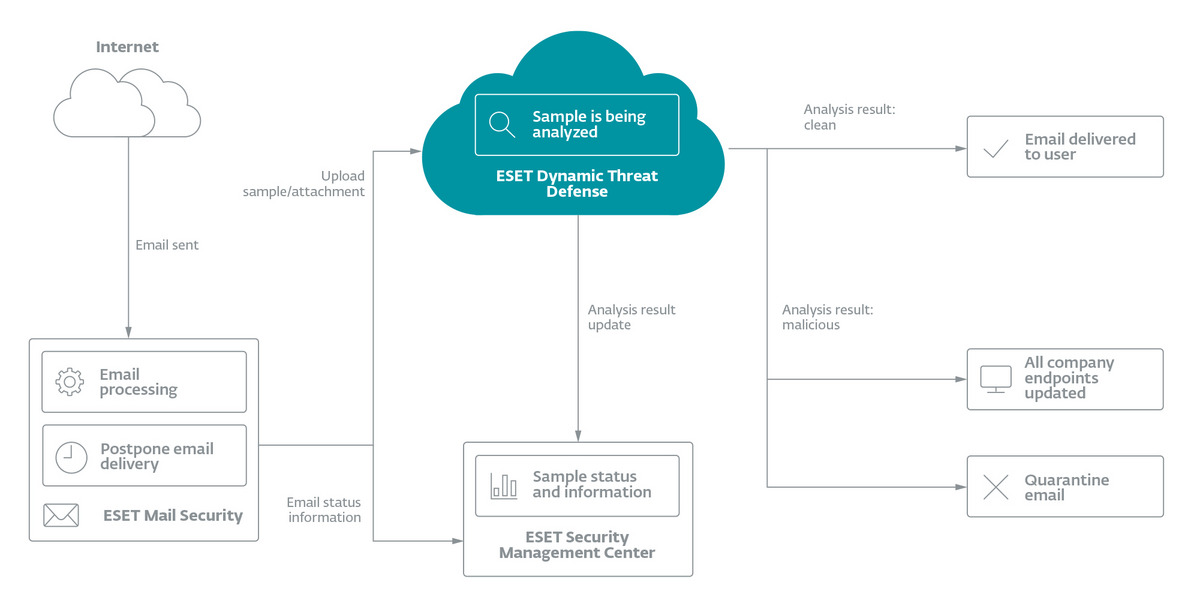

< Imaginea 1. Un eșantion nou în călătoria sa prin centrul de analiză bazată pe cloud EDTD>

Pentru companiile care trec pentru prima oară printr-o astfel de situație (un număr mare de angajați care lucrează remote), EDTD are capacitatea de a analiza eșantioanele suspecte email, automat, în câteva minute, fără a ține cont de locația utilizatorilor. Dacă este detectat un eșantion malițios pe dispozitivele unui singur angajat, procedurile de protecție sunt extinse și implementate automat la nivelul întregii companii.

Soluția EDTD folosește aceeași tehnologie de machine learning care i-a alertat recent pe cercetătorii ESET în legătură cu un eșantion suspect ajuns la nivelul computerelor unor universități din Hong Kong. Acesta a fost identificat în cele din urmă ca fiind un lansator actualizat de programe malware aparținând grupului de hacking Winnti.

Încărcarea automată de probe suspecte pentru analiză cu ajutorul tehnologiei de machine learning în cloud prin EDTD, este deosebit de importantă pentru valorificarea întregii puteri a procesării cloud și pentru a avea cât mai multe modele pentru detectarea programelor malware. Atașamentele de e-mail clasificate ca fiind malițioase de către EDTD sunt eliminate automat din e-mailuri, sistemul informând totodată destinatarul și administratorul de rețea în legătură cu acest lucru. EDTD este, de asemenea, capabil să ruleze acest tip de scanare la nivelul fișierelor identificate pe USB-urile angajaților.

EDTD conlucrează alături de celelalte tehnologii instalate pe stațiile endpoint, precum ESET Ransomware Shield, care oferă detecții anti-ransomware bazate pe comportament și Host-based Intrusion Prevention System (HIPS), care permite utilizatorilor să stabilească reguli personalizate pentru a bloca procesele care afișează comportamente de tip ransomware.

Upgrade în aceste vremuri?

Multe companii ar putea avea ezitări cu privire la adăugarea de noi tehnologii la suita de securitate curentă. EDTD adaugă protecție fără a avea un impact asupra gestionării sau performanței rețelelor gestionate. Procesele de machine learning care suportă analiza de sandboxing în cloud din EDTD au loc în ESET cloud fără a fi nevoie de utilizarea resurselor on-premise. Astfel, EDTD este un instrument eficient în acest context, în care sute de milioane de utilizatori își desfășoară acum activitatea online.

Mulți utilizatori combină acum activitățile de business cu cele personale și nu sunt conectați la rețele corporative care sunt mai bine protejate și „monitorizate”. În plus, poate că nu reușesc să respecte cu sfințenie vechile norme de siguranță în mediul virtual, care îi ajutau să-și ducă sarcinile la bun sfârșit, fără probleme. Aceste riscuri alimentează atât campaniile de inginerie socială, cât și alte escrocherii și le oferă infractorilor o oportunitate mai mare de a ataca milioane de stații de lucru.

Schimbarea lanțurilor de aprovizionare

Atunci când piețele trec prin schimbări ample, sau atunci când au loc incidente majore de securitate IT și crize de sănătate la nivel mondial, companiile se pot vedea nevoite să schimbe furnizorii, procesele de raportare și comunicare sau chiar să înlocuiască sistemele logistice cu totul. Din nefericire, o afacere care dorește să rezolve rapid o anumită deficiență, poate să intre în colaborare cu companii care nu s-au ocupat corespunzător de evaluarea riscurilor, care nu respectă normele de bază de securitate IT sau sunt ei, înșiși, scammeri. În aceste cazuri, o suită de securitate gestionată corect devine și mai importantă. Imaginați-vă schimbările majore de logistică din jurul COVID-19.

Imagini desprinse din aceste scenarii au mai fost văzute în trecut, în cazul grupului APT Telebots, spre exemplu, care a provocat ravagii în lanțurile de aprovizionare la nivel mondial prin intermediul malware-ului NotPetya, cunoscut ca cel mai devastator atac cibernetic din istorie, ce a provocat daune de peste 10 miliarde de dolari victimelor principale. În plus față de impactul direct al ransomware-ului cu care s-au confruntat unele companii, altele neafectate de programele malware taie contactele cu omologii lor din lanțul de aprovizionare provocând un efect domino, în încercarea de a rămâne în siguranță. Vă sună cunoscut?

Gânduri de final

Schimbările rapide și riscurile crescute ce reies din exemplele oferite aici arată că organizațiile ar trebui să vadă criza provocată de COVID-19 și noul peisaj de amenințări ca pe o oportunitate de a aduce îmbunătățiri imediate la nivelul securității informatice. Aceasta poate fi consolidată prin ESET Dynamic Threat Defense, care îmbunătățește solid protecția, ajutând decisiv la securizarea verigii celei mai slabe din lanțul de comunicare, factorul uman.

*Această postare face referințe la cercetările ESET asupra unor grupuri de amenințări active, care sunt documentate atât pe site-ul MITER ATT&CK®, cât și pe blogeset.ro.

Sunt incluse aici grupurile:

Pentru acasă

Pentru business

Infrastructură